L’outile TestLimit de Sysinternals permets de tester les limites de la ram, crpu et surtout handles de votre machine :

http://download.sysinternals.com/files/TestLimit.zip

Très utile pour des stress tests.

L’outile TestLimit de Sysinternals permets de tester les limites de la ram, crpu et surtout handles de votre machine :

http://download.sysinternals.com/files/TestLimit.zip

Très utile pour des stress tests.

Un framework peut être défini comme une structure conceptuelle ou méthodologique qui fournit des lignes directrices, des modèles et des outils pour résoudre un problème spécifique ou atteindre un objectif donné.

Dans ce sens plus général, un framework peut être utilisé dans divers domaines tels que la gestion de projet, la gestion des processus métier, la planification stratégique, l’analyse des données, etc. Il fournit un ensemble de principes, de méthodes et d’outils pour orienter et structurer l’approche d’une organisation ou d’une équipe dans la réalisation de ses objectifs.

Un framework peut également inclure des normes, des meilleures pratiques et des modèles reconnus pour aider à la prise de décision, à la résolution de problèmes et à l’optimisation des processus. Il peut être utilisé comme un guide flexible et adaptable pour faciliter la mise en œuvre de solutions efficaces et cohérentes, tout en permettant une certaine personnalisation en fonction des besoins spécifiques de chaque situation.

L’objectif principal d’un framework est de fournir une structure et une orientation pour simplifier et accélérer le travail, tout en garantissant une cohérence et une qualité optimales dans les résultats obtenus.

DEVSECOPS est un terme qui combine les mots “développement” (DEV), “sécurité” (SEC) et “opérations” (OPS). Il s’agit d’une approche de développement logiciel qui intègre la sécurité dès les premières étapes du processus de développement, plutôt que de la considérer comme une tâche distincte effectuée à la fin.

L’objectif de DEVSECOPS est de créer un environnement où la sécurité est prise en compte dès le début du cycle de vie du développement logiciel, en utilisant des pratiques et des outils automatisés pour identifier, corriger et prévenir les vulnérabilités de sécurité. Cela permet d’assurer que les applications et les systèmes développés sont sécurisés dès leur déploiement, et d’éviter les problèmes de sécurité qui pourraient survenir plus tard dans le processus.

En adoptant l’approche DEVSECOPS, les équipes de développement peuvent intégrer la sécurité dans leurs processus de développement agiles, ce qui permet de réduire les risques de sécurité et d’améliorer la qualité globale des applications.

Il existe de nombreuses méthodologies de gestion de projet en plus d’Agile et PRINCE II. Voici quelques exemples :

1. Waterfall (cascade) : C’est une méthode de gestion de projet linéaire où chaque phase est réalisée séquentiellement, de manière rigide et prévisible.

2. Scrum : Il s’agit d’une méthodologie Agile qui se concentre sur la collaboration d’une équipe auto-organisée pour atteindre des objectifs spécifiques dans des itérations courtes appelées “sprints”.

3. Kanban : Cette méthode de gestion de projet se base sur un tableau visuel pour suivre le flux de travail et les tâches à réaliser. Elle met l’accent sur la limitation du travail en cours et l’amélioration continue.

4. Lean : Inspirée des principes de production de Toyota, cette approche vise à éliminer les gaspillages et à maximiser la valeur pour le client en optimisant les processus.

5. Critical Path Method (CPM) : C’est une méthode de gestion de projet qui identifie la séquence des tâches critiques et détermine la durée totale du projet en fonction de ces tâches.

6. PRINCE2 Agile : Cette méthode combine les principes d’Agile avec le cadre de gestion de projet PRINCE2 pour une approche plus flexible et adaptative.

7. Spiral : Cette approche itérative se concentre sur l’identification progressive des risques et des incertitudes tout au long du projet, en intégrant des cycles de développement et de révision.

8. Extreme Programming (XP) : Cette méthodologie Agile met l’accent sur la collaboration étroite entre les développeurs et les clients, avec des pratiques telles que la programmation en binôme et les tests continus.

9. Six Sigma : Cette méthode vise à améliorer la qualité et la performance en réduisant les variations et les défauts. Elle utilise des outils statistiques pour mesurer et analyser les processus.

UML (Unified Modeling Language) est un langage de modélisation visuelle standardisé utilisé pour représenter graphiquement et communiquer les différentes perspectives et aspects d’un système logiciel. Il fournit un ensemble de notations et de conventions pour décrire la structure, le comportement, les interactions et les relations des composants d’un système logiciel.

Mais il existe plusieurs alternatives à UML (Unified Modeling Language) pour la modélisation et la représentation visuelle des systèmes logiciels. Voici quelques-unes des alternatives couramment utilisées :

1. BPMN (Business Process Model and Notation) : Utilisé principalement pour modéliser les processus métier et les flux de travail.

2. SysML (Systems Modeling Language) : Une extension d’UML spécifiquement conçue pour la modélisation de systèmes complexes, tels que les systèmes embarqués ou les systèmes d’ingénierie.

3. ERD (Entity-Relationship Diagram) : Utilisé pour modéliser les bases de données relationnelles et les relations entre les entités.

4. ArchiMate : Un langage de modélisation d’architecture d’entreprise qui permet de représenter les composants, les relations et les dépendances d’un système d’entreprise.

5. Wireframes et mockups : Des techniques de modélisation basées sur des dessins ou des maquettes pour représenter l’interface utilisateur et l’expérience utilisateur d’une application logicielle.

Ces alternatives offrent différentes approches et niveaux de détail pour la modélisation des systèmes logiciels, et peuvent être choisies en fonction des besoins spécifiques du projet.

Bonjour,

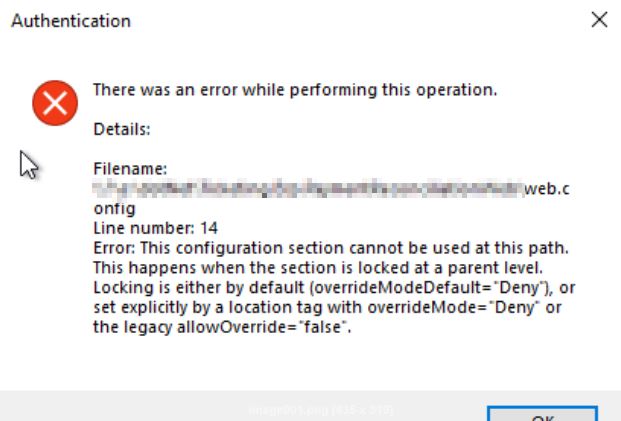

Si vous essayez sur un windows 2016/2019/2022, sur un site web IIS de configurer un site qui a l’authentification windows d’activé via le fichier web.config, il est fort probable que vous receviez une erreur 500 et que si vous allez dans la section sécurité, vous obteniez un message d’erreur : Error : this configuration section cannot be used at this path :

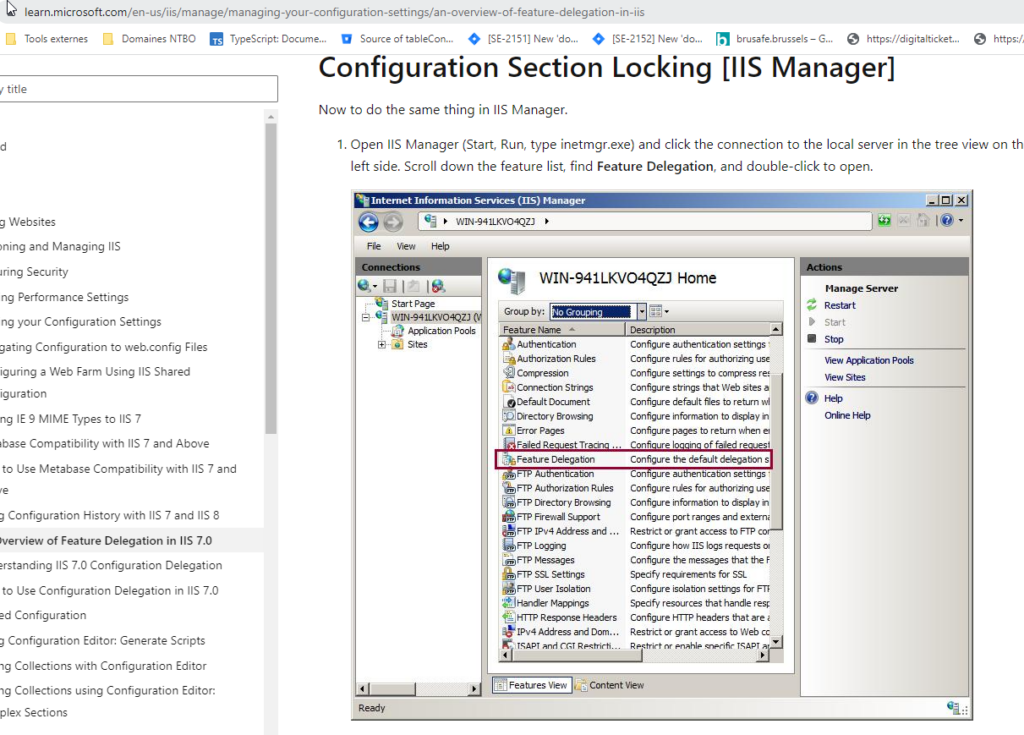

Comme indiqué par microsoft, la solution est ici :

Les responsabilités d’un Product Owner dans le développement d’une application informatique sont les suivantes :

En résumé, le Product Owner est responsable de la définition des fonctionnalités, de la gestion des priorités, de la communication avec les parties prenantes et de la livraison d’une application informatique répondant aux besoins des utilisateurs et aux objectifs du produit.

Être un bon “prompt engineer” implique de maîtriser plusieurs compétences et d’acquérir une expérience dans le domaine de l’IA conversationnelle. Voici quelques conseils pour devenir un prompt engineer compétent :

1. Étudier les bases de l’IA conversationnelle : Familiarisez-vous avec les concepts clés de l’IA conversationnelle, tels que le traitement du langage naturel (NLP), la génération de texte, la compréhension des intentions, etc. Il est important de comprendre les principes fondamentaux pour pouvoir les appliquer efficacement.

2. Apprentissage automatique (Machine Learning) : Acquérez des connaissances solides en apprentissage automatique, en particulier en ce qui concerne les modèles de langage et les réseaux neuronaux. Comprenez les différents algorithmes et techniques utilisés pour entraîner et améliorer les modèles d’IA conversationnelle.

3. Pratiquez avec des plateformes d’IA conversationnelle : Utilisez des plateformes d’IA conversationnelle telles que Dialogflow, Microsoft Bot Framework ou IBM Watson pour créer et expérimenter avec des chatbots. Cela vous aidera à comprendre les défis réels et à acquérir de l’expérience pratique.

4. Améliorez vos compétences en programmation : Maîtrisez les langages de programmation couramment utilisés dans le domaine de l’IA, tels que Python, Java ou JavaScript. La programmation est essentielle pour développer et optimiser les modèles d’IA conversationnelle.

5. Restez à jour avec les dernières avancées : Suivez les nouvelles recherches, les publications et les conférences dans le domaine de l’IA conversationnelle. Restez informé des dernières avancées technologiques et des meilleures pratiques pour continuer à améliorer vos compétences.

6. Développez vos compétences en résolution de problèmes : Un prompt engineer doit être capable de comprendre les besoins des utilisateurs et de résoudre les problèmes liés à l’expérience conversationnelle. Développez vos compétences en matière d’analyse et de résolution de problèmes pour proposer des solutions efficaces.

7. Pratiquez et itérez : La pratique régulière est essentielle pour devenir un prompt engineer compétent. Créez des chatbots, testez-les, itérez et améliorez continuellement vos modèles d’IA conversationnelle.

N’oubliez pas que l’expérience pratique et l’apprentissage continu sont essentiels pour devenir un bon prompt engineer. Continuez à vous former, à explorer de nouvelles techniques et à travailler sur des projets pratiques pour développer vos compétences dans ce domaine.

Les trois niveaux de vision, également appelés niveaux de planification, sont :

1. Vision stratégique : C’est le niveau le plus élevé de planification et de vision. Il se concentre sur les objectifs à long terme de l’organisation et définit la direction globale. La vision stratégique est généralement définie par la haute direction et prend en compte des facteurs tels que la vision de l’entreprise, les valeurs, les objectifs stratégiques et les décisions clés concernant la croissance, l’expansion, etc.

2. Vision tactique : Ce niveau de vision se situe entre la vision stratégique et la vision opérationnelle. Il se concentre sur la mise en œuvre des objectifs stratégiques à moyen terme. La vision tactique se traduit par des plans d’action détaillés, des initiatives, des projets et des ressources nécessaires pour atteindre les objectifs fixés au niveau stratégique. Les décisions tactiques sont généralement prises par les gestionnaires et les responsables de département.

3. Vision opérationnelle : C’est le niveau le plus bas de planification et de vision. Il se concentre sur les activités quotidiennes et les tâches nécessaires pour atteindre les objectifs tactiques et stratégiques. La vision opérationnelle implique des décisions et des actions concrètes prises par les employés sur le terrain pour exécuter les plans et atteindre les résultats souhaités.

Ces trois niveaux de vision sont interconnectés et complémentaires. La vision stratégique fournit la direction globale, la vision tactique définit les plans d’action et les initiatives pour atteindre les objectifs stratégiques, et la vision opérationnelle se concentre sur la mise en œuvre des activités quotidiennes nécessaires pour réaliser les objectifs tactiques et stratégiques.

1. Phase 1 – Évaluation et planification :

– Évaluation des besoins de l’organisation en matière de gestion des configurations.

– Étude de faisabilité pour l’implémentation de Microsoft System Center Configuration Manager.

– Définition des objectifs et des priorités.

2. Phase 2 – Déploiement initial :

– Installation et configuration de Microsoft System Center Configuration Manager.

– Intégration avec les systèmes existants, tels que les annuaires d’entreprise et les bases de données.

– Déploiement initial des agents Configuration Manager sur les ordinateurs clients.

3. Phase 3 – Gestion des configurations :

– Création et déploiement de packages logiciels pour les mises à jour, les correctifs et les applications.

– Configuration des paramètres de conformité pour s’assurer que les ordinateurs clients sont conformes aux politiques de l’entreprise.

– Gestion des configurations matérielle et logicielle des ordinateurs clients.

4. Phase 4 – Gestion des mises à jour :

– Configuration et déploiement des mises à jour logicielles et des correctifs de sécurité sur les ordinateurs clients.

– Surveillance et reporting de l’état des mises à jour pour garantir la conformité.

5. Phase 5 – Gestion des périphériques mobiles :

– Configuration et déploiement de profils de gestion des appareils mobiles pour les smartphones et les tablettes.

– Gestion des applications mobiles et des politiques de sécurité pour les appareils mobiles.

6. Phase 6 – Automatisation et reporting :

– Automatisation des tâches de gestion des configurations, telles que le déploiement de logiciels et la gestion des mises à jour.

– Configuration des rapports personnalisés pour obtenir une visibilité sur l’état des configurations et des mises à jour.

7. Phase 7 – Améliorations continues :

– Évaluation régulière de l’efficacité de la gestion des configurations et des mises à jour.

– Mise à jour de la roadmap en fonction des besoins changeants de l’organisation et des nouvelles fonctionnalités de Microsoft System Center Configuration Manager.

Il est important de noter que cette roadmap peut varier en fonction des besoins spécifiques de votre organisation et des fonctionnalités que vous souhaitez utiliser dans Microsoft System Center Configuration Manager. Il est également essentiel de prendre en compte les mises à jour et les évolutions du produit lors de la planification de votre roadmap.